Thủ thuật internet

Router không an toàn như bạn nghĩ

Bạn đang vui tươi duyệt web, truy cập trang web, thực hành một vài giao dịch qua ngân hàng trực tuyến và có lẽ một số game. Mọi thứ đều hoàn hảo, với máy tính được bảo vệ bằng tường lửa và phần mềm chống virus hoặc có thể là VPN.

Bạn nghĩ không có hacker nào có thể hủy hoại một ngày tươi đẹp của bạn, đúng không?

Tất cả lệ thuộc vào việc router của bạn có an toàn không. Dưới này là 10 cách mà router của bạn có thể bị khai thác bởi tin tặc và các kẻ xâm nhập khác.

Router không an toàn như bạn nghĩ

- 1. Mật khẩu admin và SSID mặc định

- 2. Địa chỉ giao diện admin rõ rệt

- 3. Quản lý router dựa trên đám mây

- 4. UPnP được kích hoạt theo mặc định

- 5. Lỗi quản lý HNAP

- 6. WPS là một cơn ác mộng về bảo mật

- 7. Firmware chưa ổn định

- 8. Cổng USB

- 9. Các cổng mở khác

- 10. Hãy cẩn thận với Misfortune Cookie

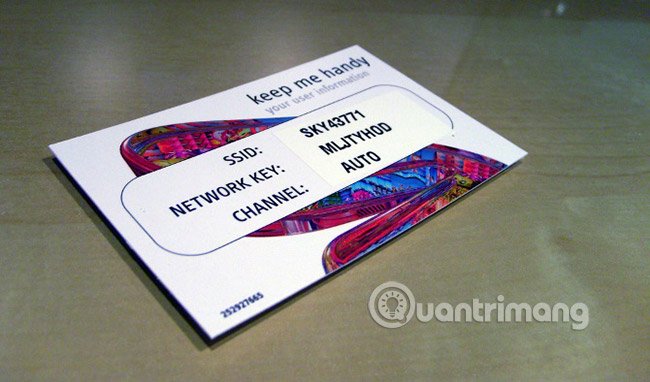

1. Mật khẩu admin và SSID mặc định

Hàng triệu router được bán ra hàng năm, tất cả đều có mật khẩu admin được cấu hình sẵn và in ở mặt bên của thiết bị. Rất dễ nhận biết rằng mọi mật khẩu không phải là duy nhất. Như vậy, có thể sử dụng một con số mật khẩu kha khá nhỏ để truy cập vào các router từ một nhà cung cấp duy nhất.

Mặc dù việc thay đổi mật khẩu mặc định cho router rất đơn giản, nhưng đó không cần là điều mà hầu hết mọi người thực hiện. Việc reset lại mật khẩu không xảy ra tự động. Về cơ bản, bạn phải đăng nhập vào bảng điều khiển dành riêng cho admin trên router để thi hành điều đó. Đa số chủ nắm giữ router thường không truy cập vào bảng điều khiển này, và nếu bạn thuộc đội này, bạn có nguy cơ bị tiến công rất cao.

Kiểm tra tư liệu đi cùng router để đăng nhập và thay đổi mật khẩu router là một thao tác rất quan trọng.

Khi bạn đang ở đó, hãy tìm hiểu cách thay đổi SSID router. Đặc biệt, hãy quan tâm đến các router được cung cấp bởi ISP của bạn. Những địa chỉ này thường sử dụng địa chỉ hoặc số điện thoại để tạo tên SSID – thứ giúp driver của tin tặc (còn gọi là các “wardriver”) xác định thuộc tính của bạn. Bạn chắc chắn không muốn điều đó xảy ra.

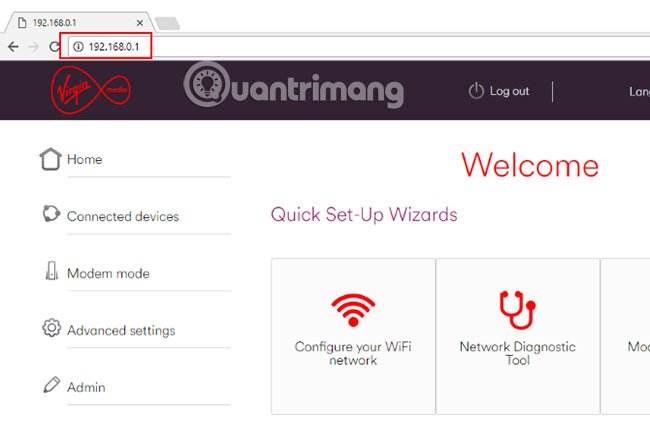

2. Địa chỉ giao diện admin rõ rệt

Một vấn đề khác với router là mọi thứ chúng đều có thể được truy cập theo cùng một cách. Với một mật khẩu mặc định, SSID cùng một địa chỉ IP dễ đoán, router có thể bị tấn công.

Ví dụ, địa điểm IP mặc định cho giao diện admin của router là 192.168.1.1 hoặc 192.168.0.1. Đây không phải là một điều bí mật – bất kỳ ai cũng cũng đều có thể tìm hiểu tin tức này bằng cách kiếm tìm trực tuyến hoặc sử dụng các công cụ mạng. Điều đó có nghĩa là bất kỳ ai cũng đều có thể đăng nhập vào bảng điều khiển dành riêng cho admin của router, và truy cập vào mạng gia đình của bạn.

Một lần nữa, việc thay đổi địa điểm IP mặc định là thứ bạn có thể làm trong màn hình admin, được truy cập thông qua trình duyệt web. Cũng giống như mật khẩu và SSID, đây là một trong các điều đầu tiên bạn nên thay đổi sau khi thiết lập router của mình.

3. Quản lý router dựa theo đám mây

Trong vài ba năm qua, một công cụ mới vô lý được những nhà cung cấp router cung cấp: Quản lý dựa trên đám mây. Đây là lớp dịch vụ dựa theo đám mây cung cấp giao diện kèm theo với router của bạn.

Đúng vậy, bạn chỉ có thể truy cập vào công cụ quản lý dựa trên đám mây, nếu router được hỗ trợ có kết nối với Internet. Nghe có vẻ tuyệt vời, nhưng thực tế thì không. Sau đó, có các hệ thống mesh router (router dạng lưới), chẳng hạn như Google Wi-Fi, hoàn toàn dựa trên đám mây và chỉ cũng có thể có thể truy cập được từ phần mềm dành cho thiết bị di động. Các mesh router có lợi thế khi cập nhật firmware, nhưng bạn chỉ nên coi xét các thiết bị đó nếu chúng cũng cung cấp quyền truy cập quản trị cục bộ.

Sau khi tất cả, bạn có thực thụ muốn để quyền quản trị router cho bên thứ ba không rõ danh tính không? Bạn cảm thấy ra sao về một “lớp tin cậy bổ sung” giữa bạn và router của bạn? Việc nhiều dịch vụ “đáng tin cậy” đã trở nên tiến công trong các năm qua chứng minh là hình như không để việc quản trị router dựa trên đám mây.

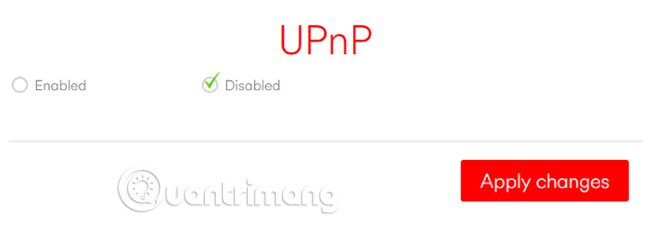

4. UPnP được kích hoạt theo mặc định

Duyệt qua bảng điều khiển dành cho admin trên router, bạn sẽ thấy rằng Universal Plug and Play (UPnP) được bật theo mặc định. Giao thức mạng này, được kích hoạt trên các cổng kết nối Internet, khiến bạn trở thành mục đích của các cuộc tiến công bên ngoài, vì nó được thiết kế cho các mạng cục bộ (LAN), chứ không phải Internet. Kết quả là, nó không có bảo mật.

Do đó, việc kích hoạt UPnP là một rủi ro lớn. Router của bạn về cơ bản là một “nam châm” thu hút ứng dụng độc hại trên Internet và bạn không thích “mở cánh cửa” cho dữ liệu có nhãn “UPnP”. Hãy dành một ít phút để đọc tư liệu kèm theo router hoặc tìm nguồn trợ giúp trực tuyến về kiểu cách vô hiệu hóa UPnP.

Mặc dù bạn mong ngóng UPnP sẽ bị vô hiệu hóa theo mặc định, nhưng vẫn không phải lúc nào cũng giống vậy, nhất là trên các mẫu router cũ hơn.

5. Lỗi quản lý HNAP

Bạn có thể không thân thuộc với HNAP. Home Network Administration Protocol (HNAP) được thiết kế để cho phép các ISP quản lý các router đã bán cho khách hàng. Mặc dù có thể truy cập bởi người dùng cuối, nhưng nó đặc biệt hữu ích cho các ISP.

Thật không may, nó có một lỗ hổng lớn.

Với HNAP, tên thiết bị của router và thông tin khác của bạn bị tiết lộ ở dạng văn bản thuần túy, không có bất kỳ hình thức mã hóa nào. Một mình nguyên nhân này thôi cũng đủ để bạn vô hiệu hoá HNAP. Vấn đề là, dù bạn đã thiết lập nhưng nó thường không được tắt. Giải pháp duy đặc biệt là mua một modem mới, hoặc ít nhất là liên hệ với ISP của bạn và thể hiện sự không hài lòng. Hy vọng rằng, họ sẽ cung cấp một lựa chọn thay thế.

Để kiểm tra lỗ hổng HNAP trên router của bạn, hãy truy cập URL này: http://[Địa chỉ IP của router nhà bạn]/HNAP1

Nếu bạn cũng đều có thể thu được phản hồi tích cực từ router, bạn đã gặp sự cố.

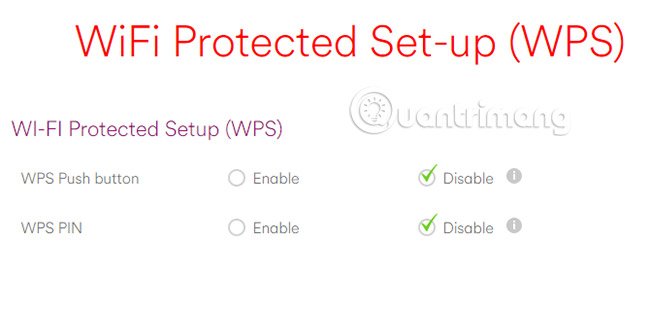

6. WPS là một cơn ác mộng về bảo mật

- Cách hack mật khẩu WiFi bằng lỗ hổng trên WPA/WPA2

Có thể dễ dàng cấp phép khách truy cập vào mạng của bạn mà không cần mật khẩu Wi-Fi. Tất cả các gì chúng phải là mã Wi-Fi Protected Setup (WPS), được in trên router của bạn.

Đây là mã PIN gồm 8 chữ số sẽ không thay đổi cả tên và mật khẩu của router. Tuy nhiên, nó cũng chính là một nguy cơ bảo mật.

Đầu tiên, mã này vẫn giữ nguyên (trừ khi bạn buộc thay đổi trong bảng điều khiển dành cho admin), vì vậy, khách tới chơi nhà bạn có thể truy cập mạng không những một lần. Không có cơ sở để buộc người sử dụng khách phải xác thực lại mỗi đợt họ ghé thăm nhà bạn. Điều đó không tốt chút nào.

Thứ hai, và có lẽ đáng lo ngại hơn, chính là mã PIN. Mặc dù nó có vẻ là mã PIN gồm 8 chữ số, nhưng không phải. Thay vào đó, bảy số lượng trước mắt được chia làm hai nhóm, một nhóm gồm 4 chữ số đầu cùng một nhóm gồm 3 chữ số còn lại. Chúng được xác nhận là sắp xếp theo trình tự, trong khi số thứ 8 nhập vai trò là checksum (giá trị tổng kiểm), để cũng có thể truy cập vào router. Nhưng trong khi thường thì một nhóm gồm 8 chữ số có 10 triệu kết hợp, thì loại mã PIN này chỉ có 11.000 kết hợp. WPS sẽ làm một mạng Wi-Fi dễ dàng bị hack.

- Cách hack mật khẩu Wifi sử dụng Wifiphisher

Đó là một mã có khả năng đoán được – một cuộc tấn brute force chắc chắn sẽ thi hành điều ấy rất dễ dàng. Giải pháp ở này là tắt WPS từ bảng điều khiển web của router.

7. Firmware bất ổn

Các bản cập nhật được tải xuống từ hãng sản xuất router hoặc ISP của bạn sẽ tăng cường bảo mật cho thiết bị. Sau đó mạng của bạn sẽ trở nên an toàn hơn. Nhưng đôi khi điều đó không xảy ra. Ví dụ, sau khi cập nhật firmware, các thay đổi trước của bạn đối với cấu hình router (chẳng hạn như mật khẩu admin và SSID của bạn, v.v…) cũng đều có thể bị ghi đè. Thông thường, router được cập nhật, nhưng trở lại cài đặt gốc và đòi hỏi bạn cần cấu hình lại nó. Điều này thường diễn ra với những cập nhật từ ISP và là nguyên nhân tốt để sử dụng bất kỳ cơ sở lưu trữ profile nào được cung cấp trên màn hình quản trị của router.

Các vấn đề khác cũng có thể có thể xảy ra. Cài đặt firmware chưa ổn định có thể diễn ra nếu dữ liệu được áp dụng không chính xác hoặc image cập nhật được triển khai cho các thiết bị không tương thích. Dù vậy, một firmware bất ổn hoặc được reset lại trên router cũng có thể có thể mở cánh cửa cho tin tặc tấn công.

Bạn chẳng thể làm cái gi nhiều đối với vấn đề này. Khi nói tới các ISP, họ sẽ tung ra firmware mà không báo trước. Một số nhà sản xuất sẽ cho bạn biết, nhưng vẫn không phải mọi thứ đều vậy. Flash DD-WRT firmware vào router cũng đều có thể là một cách hay, nhưng nó không tương thích với tất cả các thiết bị.

Cách tốt đặc biệt là thường xuyên đăng nhập vào bảng điều khiển dành riêng cho admin và kiểm tra tình trạng của router.

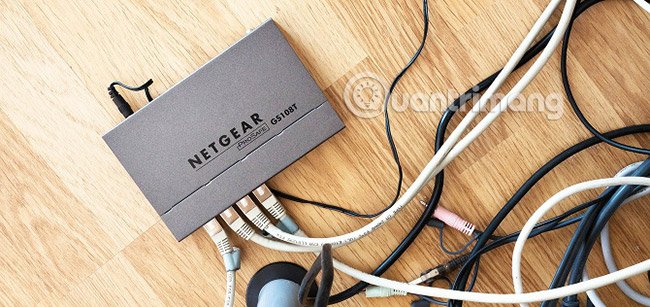

8. Cổng USB

Ngày càng có nhiều router tích hợp cổng USB mà người dùng có thể truy cập được. Tính năng này ngày càng thông dụng và rất dễ hiểu nguyên nhân tại sao. Với cổng USB, bạn có thể kết nối ổ flash USB và ổ cứng với router của mình. Điều này về cơ bản chuyển đổi router của bạn thành 1 hộp NAS, một kho lưu trữ dữ liệu trung tâm. Kết quả là, dữ liệu trên ổ đĩa cũng có thể có thể được truy cập từ bất cứ đâu trên mạng gia đình của bạn.

Ở nhiều phương diện, điều đó rất là tiện lợi. Nhưng nếu router của bạn dường như không an toàn, dữ liệu trên ổ USB có thể bị những kẻ đột nhập truy cập. Tệ hơn nữa, cổng USB có thể bị một kẻ xâm nhập nhắm mục đích bằng một cuộc tiến công vật lý.

Mọi thứ sẽ diễn ra như sau: Ai đó đóng giả làm một người bán hàng, hoặc cho dù một người bạn biết, cắm một ổ đĩa USB nhỏ gọn vào mặt sau của router. Phần mềm độc hại lưu vào ổ đĩa được thiết kế để chiếm quyền khống chế router của bạn.

Router của bạn hiện là một phần của botnet.

Để ngăn điều đó xảy ra, hãy vô hiệu hóa các cổng USB. Nếu trước đó bạn thích sử dụng router như một hộp NAS, có lẽ đã đến lúc mua một cái mới. Nếu cảm nhận thấy kinh phí quá lớn, bạn cũng có thể sử dụng Raspberry Pi của bạn như 1 NAS.

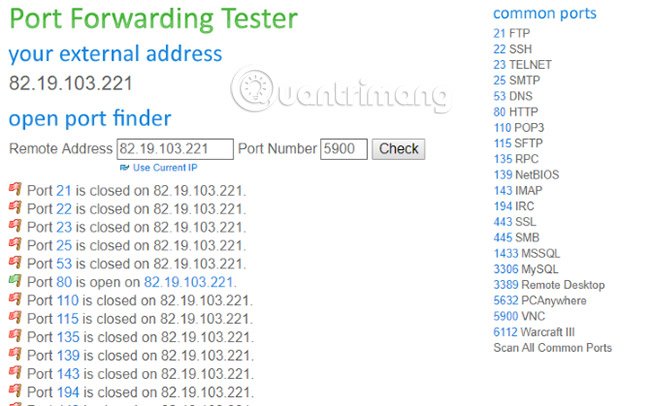

9. Các cổng mở khác

Ngoài các cổng được đề cập trước đó, rất dễ để thấy rằng router của bạn có những cổng khác mở. Một số trong đó là cần thiết, chẳng hạn như HTTP, còn hầu hết những cổng khác thì không. Trừ khi bạn đang chạy một số thiết bị hoặc dự án chuyên dụng ở nhà, có thể bạn không cần cổng POP3 (110) hoặc VNC (5900) mở.

Để kiểm tra xem router của bạn có mở một số cổng mà bạn nghĩ nên đóng hay không, bạn sẽ rất cần một công cụ kiểm tra cổng. Một số công cụ có sẵn trực tuyến. Ví dụ như https://www.yougetsignal.com/tools/open-ports/.

Sử dụng các kết quả này để định cấu hình router. Nếu bạn không sử dụng một dịch vụ hoặc giao thức cụ thể, thì không cần phải mở cổng tương ứng.

10. Hãy cẩn thận với Misfortune Cookie

Misfortune Cookie được nói vui là giống một chiếc gì đó từ nhà hàng Trung Quốc, nhưng chẳng thể ăn được, vì nó có thể khiến bạn khó tiêu.

Đây là một lỗ hổng ứng dụng cụ thể trong vòng 12 triệu router, cho đến khi được phát hiện, Misfortune Cookie được đặt tên như vậy vì lỗi trong quản lý cookie HTTP từ những thiết bị bị ảnh hưởng. Lỗi này cấp phép kẻ tiến công lợi dụng cookie HTTP để khai thác lỗ hổng, làm hỏng router và thay đổi tình trạng của thiết bị. Chẳng hạn, điều đó còn có thể liên quan đến file đính kèm vào một botnet. Chắc chắn kẻ tiến công sẽ dùng nó truy cập từ xa vào router và các thiết bị khác trên mạng của bạn.

Hơn nữa, các router có thể bị trở thành mục tiêu trong cuộc tấn công man-in-the-middle, và vô hiệu hóa tường lửa phần cứng của thiết bị. Mọi máy tính, máy tính bảng, điện thoại, hệ thống thư giãn hoặc thiết bị IoT trên mạng của bạn đều cũng có thể có thể bị ảnh hưởng.

Bạn có thể làm gì với điều này? Hãy bắt đầu bằng phương pháp kiểm tra xem bạn có bị ảnh hưởng không. Nếu có thì bảng điều khiển web của router sẽ chẳng thể truy cập được bằng tin tức đăng nhập thông thường.

Để khắc phục sự cố, hãy kiểm tra với nhà sản xuất router của bạn. Lỗi này nên được khắc phục trong bản cập nhật. Nếu không, hãy tìm router mới hoặc xem thiết bị của bạn có tương thích với DD-WRT hay không.

Hy vọng rằng lúc này bạn đã thực hiện các bước để khắc phục những sự cố với router của mình. Bạn bắt buộc cần làm như vậy, để ngăn chặn tin tặc truy cập vào mạng hay các bot sẽ cướp quyền kiểm soát router hoặc PC của bạn.

Bởi vì các router đều rất khác nhau, bạn sẽ cực kỳ càng phải dành chút thời gian để đọc tài liệu đi cùng với thiết bị. Tất cả những vấn đề trên đều có thể khắc phục được – chỉ đơn giản là tìm về đúng nơi sống màn hình admin trên trình duyệt.

Bạn đã mắc phải sự cố bảo mật nào với router của mình chưa? Có bất kỳ lỗ hổng nào trên đây cần sửa chữa không? Hãy cho chúng tôi biết trong phần bình luận bên dưới nhé!

Xem thêm:

- Vì sao bạn nên khởi động lại router thường xuyên?

- Khởi động lại router và modem sao cho đúng?

- Cách phát giác malware VPNFilter trước lúc nó phá hủy router

Từ khóa bài viết: router, bảo mật router, vấn đề bảo mật liên quan đến router, cách tin tặc tấn công router, rủi ro bảo mật với router, Quản lý router dựa trên đám mây, Firmware không ổn định, rủi ro từ cổng USB, Misfortune Cookie, các cổng mở trên router

Bài viết Router không an toàn như bạn nghĩ được tổng hợp sưu tầm và biên tập bởi nhiều user – thủ thuật seo PCI – TopVn Mọi ý kiến đóng góp và phản hồi vui lòng gửi Liên Hệ cho chúng tôi để điều chỉnh. Xin cảm ơn.

Tuyển Dụng

Tuyển Dụng

Chuyên Nghiệp trong phục vụ với hơn 20 Kỹ thuật IT luôn sẵn sàng tới tận nơi sửa chữa và cài đặt ở Tphcm. Báo giá rõ ràng. 100% hài lòng mới thu tiền.

Chuyên Nghiệp trong phục vụ với hơn 20 Kỹ thuật IT luôn sẵn sàng tới tận nơi sửa chữa và cài đặt ở Tphcm. Báo giá rõ ràng. 100% hài lòng mới thu tiền.